Министерство образования Республики Беларусь

Управление образования Брестского облисполкома

Отдел по образованию

Брестского райисполкома

Министерство образования Республики Беларусь

Управление образования Брестского облисполкома

Отдел по образованию

Брестского райисполкома

Виды «обмана» в сети Интернет: вишинг, фишинг и смишинг. Их сущность и принципиальные отличия. Советы, как обезопасить себя от указанных видов мошенничеств.

В настоящее время Интернет и компьютерные технологии стремительно проникают во все сферы жизнедеятельности человека. Общение, покупки, оплаты счетов и различные развлечения постепенно переходят в сеть Интернет. Но, к сожалению, не все используют интернет во благо обществу. Бурное развитие телекоммуникационных технологий, стремительный рост числа электронных устройств и услуг, предоставляемых населению с использованием информационных технологий, привело к увеличению количества киберпреступлений. Появилось множество видов мошенничеств, направленных на получение конфиденциальных данных и дальнейшее их использование в корыстных целях.

К числу самых популярных видов «обмана» в сети Интернет можно отнести фишинг, вишинг и смишинг.

Вишинг, фишинг, и смишинг - это мошеннические схемы, в которых для кражи личных данных с целью дальнейшего взлома банковского аккаунта и незаконного списания средств используются интернеттехнологии.

В чем разница между такими похожими, но все же разными видами интернет-мошенничества?

Основная цель у всех одна — выудить конфиденциальную информацию, в основном через перенаправление пользователей на поддельные сайты, но делается это по-разному.

Вишинг (англ. vishiпg, от voice phishiпg) — один из методов мошенничества с использованием социальной инженерии, который заключается в том, что злоумышленники, используя телефонную коммуникацию и играя определённую роль (сотрудника банка, покупателя и т.д.), под разными предлогами выманивают у держателя платежной карты конфиденциальную информацию или стимулируют к совершению определённых действий со своим карточным счетом/платёжной картой.

Злоумышленники, представляясь представителями банковских учреждений, силовых структур или иных финансовых учреждений с использованием популярных мессенджеров, таких как Vibеr и WhatsApp осуществляют звонки на мобильные телефоны граждан и под видом представителя банковского учреждения Республики Беларусь пытаются завладеть реквизитами их банковских платежных карт и иными конфиденциальными данными. Для правдоподобности в качестве имени пользователя (никнейма) они указывают официальный номер банка либо его название, в качестве «аватарки» используют логотип или эмблему банковского учреждения. В процессе общения указанные лица сообщают, что необходимо срочно осуществить какие-либо действия с банковской платежной картой, так как кто-то либо пытается похитить с нее денежные средства, либо оформляет кредит или производит подозрительную оплату. Чтобы предотвратить списание ваших денег, вам предлагается провести нехитрые действия: сообщить 16-значный номер карты и cvv. Также вам может быть предложено, установить на ваше устройство - чаще всего па смартфон - специальную «утилиту», которая обеспечит безопасность, а на самом деле - программу для удаленного доступа к Вашему компьютерному оборудованию и мобильным устройствам. Мошенники будут торопить вас и не давать опомниться. Но что действительно повергнет вас в шок, это то, с какой скоростью они спишут у вас деньги, если вы поведетесь на их уловки. В вишинговой схеме может использоваться как робот-автоответчик, так и более «эксклюзивный» вариант с настоящим оператором. Схемы первого типа уже изжили себя, поэтому ставка все чаще делается на живое общение.

Важно! Сотрудники банковских учреждений в телефонных разговорах никогда не уточняют у своих клиентов конфиденциальную информацию, а номер банковской платежной карты им всегда известен.

Фишинг (англ.phishing, от fishing - рыбная ловля, выживание) — это некий вид получения злоумышленником секретной информации, при котором правонарушитель, используя средства социальной инженерии, «разводит» клиента на открытие своих личных данных. Такими данными могут быть номер и код банковской карты, номер телефона, логин и пароль от какого-либо сервиса и т. д.

В основном, такой вид «ловли» используют чтобы получить доступ к онлайн-банкингу или кошельку жертвы в той или иной платежной системе и вывести средства на посторонние счета. В качестве своеобразной «удочки» преступники используют специально созданный интернет-сайт с формой ввода на нем реквизитов доступа к банковскому счету, а в качестве «наживки» - некий сообщенный потерпевшему предлог для перехода на этот сайт и заполнения платежных реквизитов.

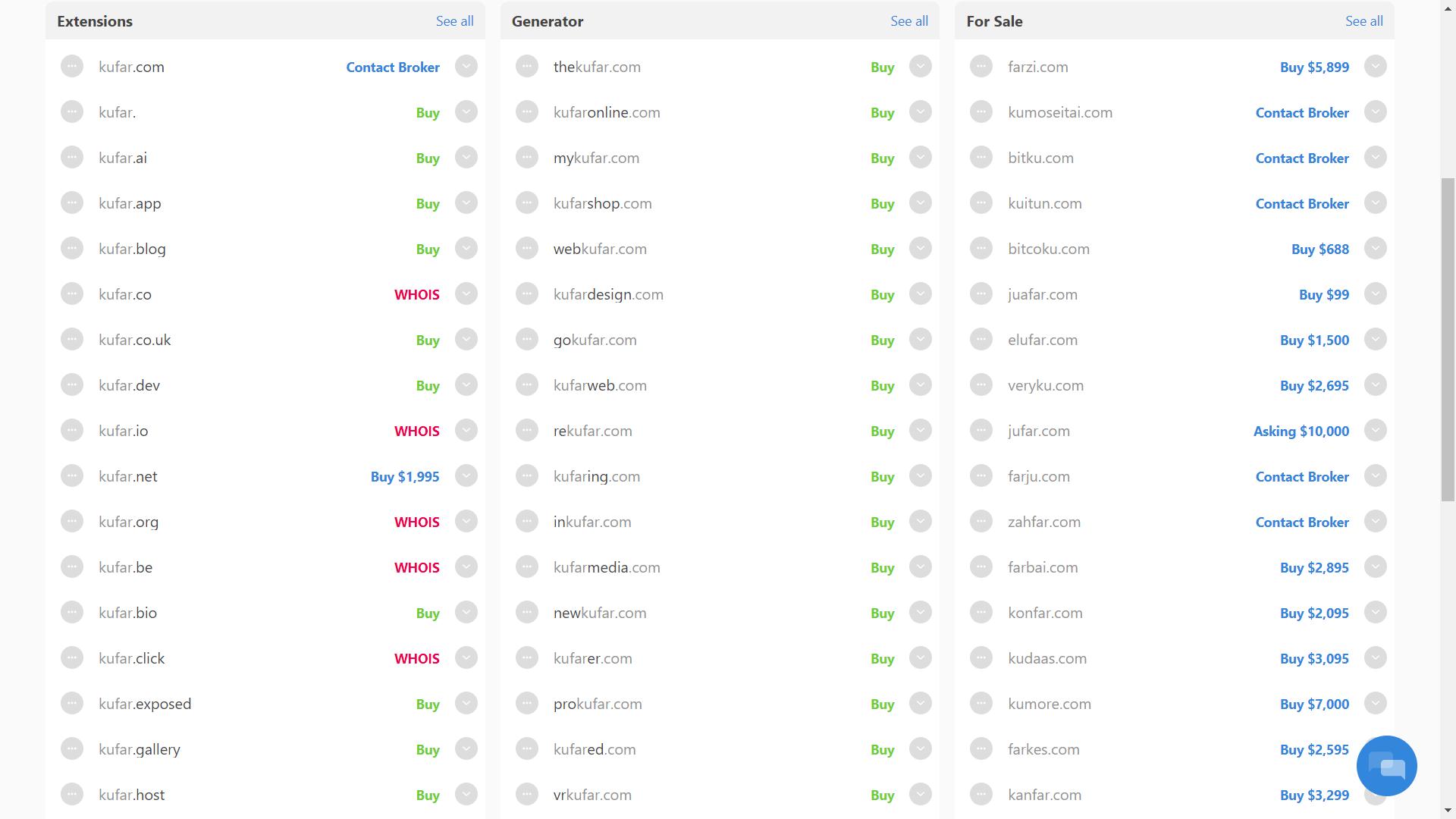

Наиболее часто для совершения такого вида киберпреступлений в Беларуси используется интернет-площадка «Kufar». Сущность схем обмана заключается в следующем: мошенник отслеживает на интернет-сайте kufar.by или иной торговой площадке размещенные объявления о продаже чего-либо. Просмотрев абонентский номер автора объявления, находит его в одном из мессенджеров (Viber, Telegram,WhatsApp) и вступает в переписку, якобы желая купить выставленный на продажу предмет. Затем пересылает в мессенджере ссылку на поддельную страницу предоплаты, где продавцу нужно ввести реквизиты своей карты для того, чтобы получить деньги от покупателя. При переходе по гиперссылке невнимательный интернет- пользователь может и не заметить подмены, так как подобные страницы визуально схожи с оформлением сайтов известных сервисов (Куфар, ЕРИП, Белпочта, и др.). Адрес поддельной веб-страницы также может напоминать реальный (kufar-dostavka.by, erip-online.сот, belarusbank24.xyz и др.). Вместо ссылки мошенник может направить вам (QR-код, который также хранит в себе ссылку на фишинговый сайт. После введения вами в поля фишингового сайта пароля и логина или реквизитов вашей карточки, данные становятся доступны мошеннику. Если жертва «попадется на удочку» и заполнит форму, соответствующие реквизиты доступа к банковскому счету окажутся у преступника. Через считанные минуты злоумышленник осуществляет доступ к банковскому счету и переводит денежные средства на контролируемые им банковские счета или электронные кошельки, зарегистрированные на подставных лиц.

В последнее время участились случаи создания фишинговых сайтов, ориеншрованных под запросы пользователей в различных поисковых системах. Граждане попадают на них прямо из Google и Яндекса после запросов типа «Беларусбанк личный кабинет», «Белагропромбанк интернет банкинг» и т.д. Увидев знакомый заголовок и логотип сайта в выдаче результатов поиска, но не удостоверившись в соответствии адреса сайга действительному доменному имени банковского учреждения, потерпевший заполняет открывшуюся форму авторизации, данные которой отправляются не банку, а преступнику.

Важно! Не переходите по подозрительным ссылкам. Для веб-версии Интернет-банкинга используйте только официальный сайт Банка, а для мобильной версии - только мобильное приложение, загруженное из официальных магазинов. Внимательно изучите сайт, па котором вводите личные данные. Обязательно проверьте наличие такого сайта в интернете.

Смишинг (англ.smishing - sms+fishing). Данная преступная схема направлена на переход пользователем по вредоносной ссылке из SMS-сообщения.

Смишинг представляет собой разновидность фишинговой атаки, для которой основным инструментом становятся смс оповещения.

Смишинг-сообщение может иметь вид сообщения от известного банка, знакомой компании или быть просто оповещением о внезапном выигрыше в лотерею или в крупную акцию. Сообщение может выглядеть примерно так: «Подписка на платный сервис «Курсы валют онлайн» прошла успешно. С вас будет взиматься 5,99 BYN ежемесячно. Для отказа от сервиса пройдите по ссылке». При переходе по ссылке пользователь попадает на фишинговый сайт, где ему предлагается загрузить вредоносную программу или ввести данные банковской карты.

В случае с SMS выявить подвох несколько сложнее, нежели при фишинге, т.к. сообщения небольшие и имеют меньше информации, помимо самой ссылки.

Как обезопасить себя от фишинга, вишинга, смишинга и других мошеннических схем.

Важно! Если же реквизиты Вашей банковской карты были скомпрометированы, позвоните в свой Банк или примите иные меры к скорейшей ее блокировке. С заблокированного счета Вам без каких-либо затруднений и комиссий выдадут все денежные средства по предъявлению паспорта.

Сегодня доступ в интернет имеет практически каждый. Кому-то он необходим для выполнения служебных обязанностей, кто-то использует его для учебы, для игр и просмотра фильмов, но практически всех активных пользователей глобальной сети объединяет одно — использование электронной почты.

При быстром ритме современной жизни электронная почта стала важным средством коммуникации. Используя электронную почту, мы можем моментально отправлять и получать письма, документы, программы, фотографии, любые файлы. Кроме того, для регистрации на большинстве ресурсов требуется привязка Вашей электронной почты.

Однако не стоит забывать, что по электронной почте могут приходить не только «полезные» письма. Они могут содержать ссылки на сайты злоумышленников, целью которых является выведать у пользователя важную информацию, или вредоносные файлы, которые, попав на компьютер, могут доставить много неприятностей.

Основной мотив злоумышленника — получение денег. Используя электронную почту в качестве инструмента для совершения злонамеренных действий, он может:

Использование электронной почты без соблюдения определенных мер безопасности может угрожать безопасности вашего компьютера и тем самым нанести вред вам.

Письма, приходящие по электронной почте, могут содержать вредоносные файлы или ссылки, ведущие на зараженные сайты. При открытии такого файла или переходе по ссылке вирус попадает на компьютер пользователя.

Для защиты компьютера от заражения вирусом необходимо:

Злоумышленник может попытаться угадать пароль от электронной почты путем перебора наиболее часто встречающихся комбинаций, например 12345, qwerty, p@ssw0rd и т.п., сейчас в открытом доступе можно найти огромное количество собранных баз данных с десятками и сотнями тысяч наиболее часто используемых паролей. Пароли, состоящие из фамилии, даты рождения, номера телефона также могут быть легко угаданы. Подобрав пароль, злоумышленник получает полный доступ к почте жертвы.

Чтобы оградить свою электронную почту от рук злоумышленника, рекомендуется:

Для восстановления пароля электронной почты рекомендуется выбрать контрольный вопрос и задать для него ответ. Однако стоит помнить, что если ответ на контрольный вопрос будет очевидным, то злоумышленник сможет легко его угадать.

Рекомендуется использовать уникальный вопрос и легко запоминающийся ответ, который будете знать только вы и который трудно угадать.

По электронной почте могут приходить письма, якобы от лица администратора соцсети или от сотрудников банка — с просьбой прислать свои логин и пароль, например якобы для восстановления после сбоя базы данных, или с просьбой перейти по ссылке для подтверждения адреса электронной почты. Зачастую, перейдя по ссылке, можно обнаружить запрос на ввод данных (пароля, логина, номера банковской карты и т. п.). При этом страница сайта внешне может быть похожа на ресурс, которым вы привыкли пользоваться (соцсеть, интернет-банкинг). Однако если обратить внимание на адрес такой страницы, то можно заметить, что он незначительно отличается от оригинального, например вместо «о» может стоять «0» или вместо «l» — «I».

Как только запрашиваемые данные будут введены на такой лжестранице, они сразу же попадут в руки злоумышленника, который сможет воспользоваться ими в своих корыстных целях.

Для того чтобы этого избежать, необходимо руководствоваться несколькими простыми правилами:

Не рекомендуется сообщать пароль от почты кому бы то ни было. Если в какой-то момент вам пришлось предоставить друзьям или коллегам доступ к своему электронному ящику или если у вас возникло подозрение, что кто-то посторонний узнал ваш пароль, — необходимо как можно скорее его сменить.

При подключении к незащищенным точкам доступа передаваемые данные не шифруются, поэтому злоумышленник может перехватить их при помощи ноутбука с Wi-Fi-адаптером. Используя специальную программу для «перехвата трафика», злоумышленник сможет увидеть все данные, передаваемые по такой сети, в частности пароль от электронной почты.

Для того чтобы обезопасить себя от перехвата паролей рекомендуется:

Если не соблюдать указанные выше рекомендации, взлом почтового ящика может стать для Вас неприятным сюрпризом.

Скорее всего, ваш почтовый ящик взломали, если:

В этом случае необходимо:

Рассмотрим основные уловки кибермошенников, а также рекомендации по противодействию последним:

Информация с SIM-карты оператора сотовой подвижной электросвязи, которая попала в руки злоумышленника, может быть скопирована (клонирована) в память компьютера, а потом перенесена на «чистую» SIM-карту. После чего она может быть вывезена за границу и активирована в режиме роуминга. Однако счета за оказанные услуги связи будут выставлены владельцу, на которого она зарегистрирована.

Для защиты от подобного вида мошенничества никогда не следует передавать свою SIM-карту третьим лицам, особенно незнакомым. При сдаче телефона или другого устройства связи в ремонт необходимо извлечь SIM-карту.

В случае утери (кражи) телефона (SIM-карты) необходимо незамедлительно обратиться к своему оператору сотовой связи для оказания услуг по ее блокировке. Особенно следует придерживаться данных рекомендаций в случае утери телефона за границей во избежание начисления задолженности на большую сумму (при использовании телефона злоумышленниками), которую придется внести по возвращении в Республику Беларусь. Стоит учитывать и тот факт, что счета за пользование мобильной связью в режиме роуминга выставляются оператором пользователям не сразу, а по прошествии достаточного количества времени.

Достаточно распространенный вид мошенничества. Абоненту приходит SMS с просьбой о помощи. Вариантов таких сообщений достаточно много, но суть у них одна. Например: «Мама (папа, сестра, брат и т.д.), пишу с чужого номера. На моем телефоне закончились деньги. Срочно положи столько-то рублей на номер…» Могут приходить сообщения о «попадании в аварию», «неприятности с контролерами в общественном транспорте» и т.д.

Для защиты от такого вида мошенничества всегда необходимо уточнить у родных, друзей, знакомых полученную информацию.

При желании перезвонить на номер, с которого пришло подобное SMS, стоит обратить на него внимание. Так как это может быть короткий номер или номер иностранного оператора.

Существует несколько схем такого мошенничества, рассмотрим их подробнее.

SMS может приходить как от оператора сотовой связи (злоумышленник на самом деле пополнил баланс мобильного телефона пользователя), так и с произвольного номера, повторяя «оригинальное» сообщение оператора. Причем в первом случае деньги, как правило, зачисляются на счет абонента, а во втором – нет.

Далее на мобильный номер абонента может поступить звонок с просьбой о возврате денежных средств на определенный номер злоумышленника за ошибочно произведенный платеж. Абонент, подтвердив свое согласие о возврате денежных средств, переводит указанную «ошибочную» сумму на мобильный номер злоумышленника. В первом случае злоумышленник обращается с заявлением к сотовому оператору и повторно переводит со счета абонента-жертвы сумму «ошибочного» платежа. Второй вариант развития событий предполагает, что деньги на счет абонента фактически не поступают, а абонент делится со злоумышленником своими деньгами.

В целях защиты от такого вида мошенничества необходимо помнить, что у всех операторов существует отработанная процедура возврата ошибочно уплаченных средств для пополнения баланса чужого абонентского номера.

В случае возникновения подобной ситуации не стоит переводить денежные средства на незнакомый абонентский номер, а рекомендуется посоветовать звонящему обратиться к оператору сотовой связи в целях урегулирования данного вопроса.

Данный вид мошенничества также основывается на невнимательности абонента.

Например, глубокой ночью абоненту поступает входящий звонок из-за границы, который буквально сразу сбрасывается, а абонент не успевает на него ответить. Абонент, находясь в сонном состоянии, перезванивает на неотвеченный неизвестный иностранный номер, а после установления соединения либо ничего не слышит, либо у него включается автоответчик. При этом со счета абонента списываются денежные средства.

Для защиты от данного вида мошенничества абоненту необходимо проверять номер мобильного оператора, на который он собирается сделать звонок, и без необходимости не перезванивать на незнакомые иностранные номера.

Этот вид мошенничества предполагает деятельность злоумышленников, связанную с незаконной терминацией (оригинацией) голосового трафика в обход надлежащих коммутационных узлов операторов электросвязи, уполномоченных на пропуск международного и (или) межсетевого трафика, и (или) использованием услуги IP-телефонии в нарушение установленного законодательством порядка.

Подобная деятельность влечет негативные экономические последствия как для операторов электросвязи, уполномоченных на пропуск международного и (или) межсетевого трафика, а также на оказание услуг телефонии по IP-протоколу в пределах действия сетей электросвязи Республики Беларусь, так и для абонента, с лицевого счета которого в случае осуществления звонка на подобные номера будут списаны средства как за исходящий вызов.

В целях осуществления противодействия такому виду мошенничества абонент может обратиться к своему оператору сотовой связи и сообщить о подобном факте. Оператор электросвязи, совершив необходимые действия, сможет пресечь на стороне своей сети незаконную деятельность третьих лиц.

Злоумышленники представляются сотрудниками технической поддержки оператора и под различными предлогами (несвоевременная оплата счета, технические проблемы, случайная блокировка абонентского номера технической службой, сбой в работе оборудования, перевод оборудования оператора для работы с другими голосовыми кодеками и т.д.) предлагают абоненту либо перевести деньги на указанный ими номер, либо оплатить штраф, либо перезвонить на короткий номер для решения возникшей проблемы или на номер телефона, на котором будет включен автоответчик с «рекомендацией», какие действия предпринять абоненту в дальнейшем.

Чтобы исключить данной вид мошенничества, необходимо помнить, что операторы сотовой связи всегда приглашают абонента в фирменный центр продаж своих услуг в целях решения всех возникших проблемных вопросов.

На телефон абонента поступает звонок (также возможно получение SMS). При этом звонящий представляется сотрудником известной радиостанции, банка, телеканала или туристической фирмы и поздравляет абонента с выигрышем ценного приза, туристической поездки и т.д.

Для получения приза абоненту предлагается в течение ближайших минут перезвонить на короткий номер указанной компании, где абонента в очередной раз поздравят с выигрышем ценного приза и предложат оплатить, например, налог на выигрыш, перечислив денежные средства на электронный кошелек или предоставив в течение часа сотруднику компании данные карты экспресс-оплаты за услуги связи на определенную сумму.

После этого обманутый абонент приезжает за призом в офис известной компании и узнает, что никакого розыгрыша не проводилось.

Чтобы не стать жертвой такого мошенничества, не стоит спешить перезванивать на короткие номера и отправлять денежные суммы на электронные кошельки различных платежных систем. Самый верный способ – обратиться в офис названной компании, телеканала, радиостанции, банка или туристической фирмы и на месте уточнить у сотрудников все вопросы, связанные с возможным выигрышем. Не стоит забывать, что, как правило, компании всегда освещают в средствах массовой информации ход и результаты проведения различного рода розыгрышей и акций.

Всегда стоит помнить, что настоящий технический специалист или сотрудник банка никогда, ни в каких случаях не будет запрашивать у клиента конфиденциальную информацию, касающуюся реквизитов банковской карты, а также персональные данные из паспорта и т.д.

В случае возникновения подозрения, что с вами разговаривает злоумышленник, необходимо прекратить разговор, а для уточнения вопросов, возникших с вашей банковской картой или банковским счетом, самостоятельно перезвонить по номеру горячей линии банка, указанного на его официальном интернет-сайте.

Также не следует перезванивать на тот номер телефона, с которого вам звонили злоумышленники. Так как он с высокой степенью вероятности будет изначально подменен или вы сами можете дозвониться до злоумышленников, которые затем продолжат разыгрывать свой «спектакль».

Стоит в том числе иметь в виду, что в настоящее время существуют технологии, позволяющие злоумышленникам заблокировать телефонную линию жертвы и перенаправлять все последующие ее звонки на мошенников.

В данном случае, если у вас имеются достаточные подозрения, то для связи с банком воспользуйтесь, к примеру, стационарным телефоном.

Запомните, ни в коем случае не сообщайте злоумышленникам реквизиты вашей банковской карты и не осуществляйте перевод средств на другие счета, которые предложены звонящим злоумышленником.»

SMS-рассылка в настоящее время стала очень популярным инструментом для продвижения своих товаров, работ и услуг, а также информирования клиентов о новых акциях и т.д.

К SMS, которые содержат ссылку, следует относиться с настороженностью. Учитывая, что объем SMS ограничен, многие компании используют сервисы по сокращению ссылок и понять, на какой интернет-ресурс ведет конкретная ссылка, не представляется возможным.

Этим и пользуются злоумышленники, перенаправляя при помощи таких SMS, содержащих сокращенные ссылки, на свои ресурсы, где обычно на визуально схожей с оригинальной страницей интернет-ресурса злоумышленники предлагают, к примеру, ввести свой логин и пароль или иные данные, которые затем получают злоумышленники для доступа к вашему личному кабинету, странице соцсети и т.д.

Кроме того, переход по ссылке может означать автоматический акцепт предлагаемой услуги.

Перед переходом по ссылке, присланной в SMS, всегда следует еще раз перепроверить информацию, позвонив на горячую линию сервиса или зайдя на их интернет-ресурс.

Стоит помнить, что мошенники идут в ногу со временем, а общество постоянно повышает уровень своих цифровых знаний, всё больше узнает о социальной инженерии и иных методах злоумышленников, поэтому используемые сейчас последними способы и средства для хищения денежных средств в скором времени могут стать неактуальными, поэтому в любой ситуации нужно оставаться предельно внимательными и досконально разобраться в случившемся, прежде чем сообщить кому-то свои персональные данные или совершить какие-либо действия по указанию мошенника. Ведь Ваша безопасность, в первую очередь, в Ваших руках!

ПАМЯТКА

«Как не стать жертвой при осуществлении финансовых

операций в сети Интернет»

Что сегодня может быть проще, чем купить в интернете понравившийся товар? Совершить такую покупку может даже ребенок или пользователь, не вполне уверенно владеющий навыками работы с персональным компьютером. Этот процесс обусловлен тем, что большинство людей сегодня все чаще испытывает дефицит свободного времени и тратить его на походы по магазинам, особенно в поисках обычных товаров, стало для многих недоступной роскошью. Кроме этого, купить или продать товар в сети Интернет стало очень просто благодаря огромному числу торговых площадок, которые делают этот процесс максимально быстрым и удобным, предоставляя возможность оплаты с использованием банковских платежных карт и доставки товара в любой уголок мира.

Наиболее распространены способы совершения преступлений

Суть данного способа заключается в том, что злоумышленник выступает в роли покупателя. На одной из интернет-площадок с объявлениями он находит продавца и копирует его контактные данные. После чего ищет его в мессенджерах (социальных сетях), представляясь покупателем. В ходе переписки, злоумышленник сообщает, что товар ему понравился и он хочет его приобрести в связи с чем уже якобы совершил предоплату (зачастую высылается скриншот электронного карт-чека о перечислении средств). Для того, чтобы получить данные средства продавцу высылают ссылку на поддельную страницу (она выглядит как один из разделов официального сайта интернет-площадки или банковского учреждения), где продавцу нужно ввести номер своей карты, имя держателя, срок действия, CVV-код указанный на оборотной стороне карты (информацию, содержащуюся в СМС-сообщении, поступившем из банка, для подтверждения получения предоплаты). После получения конфиденциальных сведений, злоумышленник совершает хищение средств.

Злоумышленник размещает объявление на интернет-площадке о продаже товара по крайне выгодной цене. После того, как потенциальный покупатель начинает вести переписку во внутреннем чате площадки, злоумышленник под различными предлогами убеждает его продолжить общение в мессенджере или социальной сети. Во время общения мошенник уговаривает покупателя внести предоплату или оформить доставку, и чтобы развеять сомнения покупателя, сообщает о якобы новой услуге удержания (холдирования) средств, которая появилась на торговой площадке, т.е., если доставка не произойдет, то торговая площадка автоматически вернет средства на карту. При этом покупателю высылается ссылка на поддельную страницу, которая имитирует официальную страницу торговой площадки или интернет-банкинга, где нужно ввести данные карты (далее осуществляются действия по схеме обмана продавца).

Осуществив несанкционированный доступ к персональным аккаунтам пользователя сети Интернет, злоумышленник рассылает всем виртуальным «друзьям» потерпевшего просьбу под различными предлогами сообщить реквизиты банковской платежной карты. Это может быть ее фото или просто номер, срок действия и иные реквизиты, при этом, хоть в большинстве своем школьники банковских карт не имеют, но желая помочь «другу» очень часто используют карты своих родственников и друзей. Порой преступники просят просто номер мобильного телефона и либо пытаются похитить со счета телефона деньги или наоборот используют его как промежуточное звено, направляя на этот счет чужие деньги, переводя их затем дальше, чтобы запутать свои следы (практически во всех случаях хищения денежных средств со счетов мобильных телефонов потерпевшие еще сообщали преступнику персональные коды, приходящие в виде смс-сообщений на телефон).

Преступники от имени сотрудников банка сообщают, что необходимо осуществить какие-либо действия с банковской платежной картой, так как кто-то либо пытается похитить с нее денежные средства, либо оформляет кредит или производит подозрительную оплату. Для маскировки преступники используют функцию «подмены номера», как следствие у потерпевшего на экране мобильного телефона может отображаться совершенно любой абонентский номер телефона, заданный злоумышленником. Это могут быть номера банковских учреждений или иных абонентов, которые на самом деле никому звонки не осуществляют, а сам звонок по своим внешним признакам ничем не будет подозрительным. Получив необходимую информацию о реквизитах карты, преступники осуществляют хищение.

Для того, чтобы не стать жертвой киберпреступников, совершая сделки в сети Интернет следует:

- вести общение с покупателями (продавцами) только во внутреннем чате торговой площадки (зачастую торговые площадки блокируют возможность перехода на поддельные ресурсы);

- ведя общение с пользователем стоит перейти к его профилю и обратить внимание на дату создания (если он создан несколько дней назад, то это должно вызвать дополнительную настороженность);

- очень внимательно относится к любому случаю, когда необходимо ввести данные карты или информацию, предоставленную банком (смс-код, логин или пароль от интернет-банкинга). Самый надежный способ уберечь свои средства – это никому не сообщать реквизиты своей карты;

- уточнить у собеседника номер телефона если он не указан в объявлении, а потом позвоните на этот номер, чтобы убедиться, что он реален и принадлежит именно пользователю, с которым вы совершаете сделку (очень часто злоумышленники используют номера телефонов, взятые в аренду на непродолжительное время и физического доступа к нему, не имеют);

- использовать отдельную банковскую карту для осуществления покупок в сети Интернет, на которой не хранятся денежные средства и на которую не поступает регулярный доход в виде заработной платы, стипендии или пенсии;

- избегать перехода по неизвестным интернет-ссылкам, которые предоставляются в ходе переписки якобы для получения предоплаты или оформления доставки.

- если Вы все же перешли по подобной ссылке и видите уведомление о том, что в системе имеется денежный перевод и для его получения необходимо ввести данные банковской платежной карты, ни при каких обстоятельствах не вводите запрашиваемые сведения, так как это прямой путь к утрате собственных средств.

- если Вы все же ввели данные своей банковской карты на поддельном ресурсе или сообщили их постороннему лицу, необходимо в срочном порядке произвести блокировку карты, позвонив в банк либо самостоятельно в интернет-банкинге.

- если Вам поступил звонок из «банка» ни при каких обстоятельствах, никому и никогда не сообщайте информацию о себе или своей банковской платежной карте. Если Вам будет звонить настоящий сотрудник банка, то он точно будет знать, как минимум номер Вашей банковской платежной карты и никогда не спросит конфиденциальную информацию в телефонном режиме.

- уточните с кем именно Вы общаетесь, после чего положите трубку и перезвоните на номер телефона, который отображался у Вас на экране (в этом случае Вы свяжитесь именно с тем абонентом, которому принадлежит указанный номер, а не со злоумышленниками, которые его использовали с целью скрыть свой настоящий номер) и уточните суть возникшей проблемы.

- если же на Вас оказывается психологическое давление угрозами, что через несколько секунд Вы понесете финансовые потери, кто-то оформит на Вас кредит или что если Вы не сообщите требуемую информацию, то карту вообще заблокируют, не волнуйтесь, это обычная уловка преступников, главная цель которых ввести Вас в состояние неуверенности и страха потерять сбережения.

Вриод первого заместителя начальника

Брестского РОВД

подполковник милиции Троцюк И.В.

В национальном сегменте сети Интернет Республики Беларусь наблюдается значительное повышение мошеннической активности, связанной с использованием фишинговых страниц и даже целых сайтов.

Целью данной разновидности фишинга является получение не только учетных данных от каких-либо сервисов (логин и пароль), но и данных платежной карты (номер, срок действия, имя и фамилия держателя и CVC2/CVV2 код).

Также стоит отметить, что продуманный целевой фишинг не обходится без использования социальной инженерии. Причем если раньше в основном происходила рассылка фишинговых писем на электронную почту, где была возможность блокировать массовые рассылки, то теперь злоумышленники используют еще мессенджеры и социальные сети, что значительно расширяет целевую аудиторию.

В случае успеха злоумышленник может перечислить с карты жертвы некую сумму денег, если на счете будет достаточно средств. А если получит данные для входа в личный кабинет интернет-банкинга, перечислит все деньги со счета, либо, с использованием межбанковской системы идентификации (МСИ), может открыть счета в других банках (о которых жертва длительное время может не знать), для проведения транзитных операций. В худшем случае, оформит онлайн-кредиты, в которых можно снять наличные, перевести или потратить средства онлайн. А через некоторое время жертве придет извещение о задолженности или повестка в суд за неуплату.

Данная мошенническая активность направлена на государственные органы и организации, юридических и физических лиц.

Подделываются различные ресурсы:

Новые появляются практически сразу после блокировки старых, а схожесть с реальными сайтами порой достигает очень высокого уровня.

В настоящее время наблюдается две основные фишинговые схемы мошенничества:

У каждой схемы существуют свои модификации, которые позволяют мошенникам, в том числе повторно, обманывать пользователей.

Пример маскировки под площадку Kufar.by

Существуют различные методы и способы, которыми злоумышленники сегодня пытаются обманывать белорусов.

Каждая из схем обмана подразумевает 2 этапа: подготовку и реализацию. Подготовка практически не меняется, в то время как реализация может быть разыграна по-разному.

Все зависит от обстоятельств и того, кто в данный момент выступает в роли жертвы. Мошенники хорошо чувствуют эмоции собеседников, играют на доверчивости и открытости граждан. Могут рассказывать, что попали в сложную жизненную ситуацию и продают вещь за бесценок потому, что нужно оплатить лечение родственнику, учебу ребенку или спасти бизнес, пострадавший от кризиса.

Подготовка:

Производит регистрацию домена, визуально схожего с оригинальным. Название может отличаться буквально одним символом либо национальной доменной зоной. Например, пытаясь замаскировать фишинговую страницу под сервис площадки объявлений Kufar.by, злоумышленник может выбрать следующие домены (в списке для сравнения указан и оригинальный домен):

После того, как поддельный сайт создан и размещен на похожем на официальный сайт домене, преступник начинает поиск жертвы.

На данный момент широко используются несколько типичных схем мошенничества. Они направлены как на продавцов, так и на покупателей товаров.

Схема обмана продавцов №1 (Предоплата)

Схема обмана продавцов №2 (Предоплата)

Схема обмана покупателей №1 (Доставка базовая)

Схема обмана покупателей №2 (Доставка повторная)

Схема обмана покупателей №3 (Возврат средств)

Схема обмана покупателей №4 (Мошенничество с накладными)

Рекомендации:

В настоящее время, на фоне осложнения эпидемиологической обстановки в мире, экспертами в сфере информационной безопасности прогнозируется рост числа рассылок вредоносного программного обеспечения, «фишинговых» писем, а кибератак на компьютеры, оборудование (роутеры, видеокамеры) и незащищенные домашние сети сотрудников организаций, которые перешли на удаленный режим работы. Целью кибератак станет хищение денежных средств или персональных данных пользователей.

С целью получения доступа к безналичным денежным средствам физических и юридических лиц, персональным данным, иной ценной информации, злоумышленники осуществляют фишинговые рассылки с использованием злободневных тем в том числе о якобы наличии вакцины от актуальных вирусных заболеваний, последних статистических данных или способах борьбы с болезнью. На самом же деле за рассылкой стоят злоумышленники, которые все более изощренными способами используют страхи и сумятицу.

Кроме того, для привлечения внимания потенциальных жертв злоумышленниками могут использоваться реквизиты различных международных благотворительных организаций, а также финансовых учреждений страны. Так, уже зафиксирована вредоносная рассылка с троянской программой внутри, при этом письма отправляются якобы от лица сотрудницы UNICEF — международной организации, действующей под эгидой ООН, а также под видом Всемирной организации здравоохранения. Зачастую к «фейковому» письму прилагался архив, который содержал «троян», совмещающий функционал программы для кражи логинов-паролей и клавиатурного шпиона. Например, он может собирать данные о системе и зараженном компьютере, загружать и запускать файлы, делать скриншоты, управлять клавиатурой и мышью, похищать логины, пароли, а также данные банковских карт.

Для того, чтобы обезопасить свои денежные средства и конфиденциальную информацию, на современном этапе лучше скептически относиться к любым поступающим сообщениям об актуальных вирусных заболеваниях — как об их распространении, так и о средствах защиты, доверяя только крупным надежным источникам, особую внимательность стоит проявлять, получая письмо, содержащее в себе ссылку и текст, призывающий по ней перейти. Чтобы избежать опасности, рекомендуется игнорировать все подобные сообщения и вместо этого заходить на официальный сайт соответствующих организаций или на их страницы в социальных сетях.

Организация безопасной работы в удаленном режиме также имеет свои особенности и требует соблюдения ряда дополнительных требований:

- на персональный компьютер, используемый для работы следует установить лицензионное антивирусное программное обеспечение и произвести его верные настройки, а при работе с электронной почтой следует дополнительно использовать антивирусное программное обеспечение, отвечающее за защиту почтовых сервисов и анализирующие поток данных, проходящий через них;

- при обработке входящей корреспонденции, поступающей по каналам электронной почты следует обращать внимание на прикрепленные к письмам файлы и не допускать их открытия (запуска) непосредственно из почтовой программы. Целесообразно сохранить вложение (не запуская его) и проверить его на наличие вредоносного программного обеспечения. Наличие у поступивших вложений двойного расширения или автоматическое его скрытие может свидетельствовать о прикреплении к файлу вредоносного программного обеспечения;

- USB-ключ с электронной цифровой подписью следует подключать к персональному компьютеру только непосредственно при проведении необходимых финансовых операций;

- заранее позаботьтесь о получении удаленного доступа к необходимым ресурсам и следуйте указаниям специалистов по информационной безопасности своего предприятия для его настройки;

- по возможности работайте на корпоративном компьютере. Постарайтесь не загружать и не открывать корпоративные файлы на личных устройствах;

- домашние сети не защищаются специалистами по информационной безопасности предприятия, поэтому будьте внимательны – атакующие могут воспользоваться ситуацией и направить усилия на менее защищенных пользователей;

- проверьте, настроена ли двухфакторная аутентификация в почте, в мессенджерах и при VPN подключении;

- обязательно смените стандартный пароль домашнего роутера, иначе злоумышленники легко смогут получить доступ к вашим данным;

- объясните близким, что Вашим рабочим компьютером пользоваться нельзя, чтобы избежать случайного заражения устройства или потери данных.

Мы редко задумываемся о том, что может произойти, если доступ к нашему персональному компьютеру получит кто-то, кто заинтересован использовать нашу личную информацию в корыстных целях. Мы забываем и о том, что доступ к нашему ПК можно получить не только напрямую, но и через Интернет, где мы проводим столько времени и не всегда соблюдаем правила безопасности. С одной стороны, нам кажется, что защита, которую мы обеспечиваем на своем ПК, достаточна. Мы считаем пароли приемлемо сложными, антивирус — всемогущим. Однако мошенники бывают крайне изобретательными в попытках добраться до ценной информации. Злоумышленник легко может использовать ваш компьютер, пока вас не будет рядом, и вы ничего об этом не узнаете. Преступники пользуются нашей беспечностью и отсутствием навыков обеспечения кибербезопасности, вынуждают устанавливать вредоносное ПО в составе взломанных пиратских или поддельных программ. Выход в такой ситуации только один: учиться ответственно относиться ко всем данным, которые вы загружаете и храните на своем ПК, своевременно распознавать угрозы и избегать их.

Учетная запись пользователя на ПК — это ваше личное пространство, где хранятся:

- Ваши персональные данные и параметры настройки;

- документы, которые Вы создаете, и те, к которым у вас есть доступ в общих пространствах;

- пароли и доступы к онлайн-сервисам и приложениям, которые Вы сохраняете в системе.

Если ваша учетная запись защищена паролем, это пространство недоступно никому, кроме вас, поэтому защитите паролем учетную запись на входе в систему и при блокировке экрана, чтобы предотвратить физический доступ к данным на Вашем компьютере.

Если вы вынуждены делить компьютер с другими людьми или детьми, настройте для них гостевую учетную запись. При этом, для защиты ребенка от нежелательной информации, а важные данные — от случайного повреждения, стоит дополнительно воспользоваться функцией «Родительский контроль».

Вредоносное ПО может проникнуть на ваш компьютер множеством способов:

- зараженные файлы могут оказаться не только в сетевой папке, но и на вашем флеш-накопителе, который использовался на чужих компьютерах;

- вредоносное ПО может запуститься при работе с ранее загруженными файлами, даже если при загрузке проверка не выявила опасности.

По этой причине работающий в фоновом режиме антивирус сможет вовремя распознать вредоносное ПО и остановить его деятельность, прежде чем оно нанесет вам какой-то ущерб. Ели антивирус не обновлен или даже не запущен, последствия могут оказаться непредсказуемыми. В этой связи всегда следует соблюдать простые правила:

- антивирус должен быть включен всегда, когда вы работаете за компьютером. Включив компьютер, проверьте, корректно ли работает антивирус, и только потом запускайте остальные программы;

- даже если вы редко пользуетесь Интернетом и заходите на один-два избранных сайта, вам все равно следует вовремя обновлять операционную систему и браузер, ведь в каждой ОС постоянно находят все новые и новые уязвимости, а устаревшая версия браузера затруднит Вашу работу в Интернете.

Своевременное обновление операционной системы делает ее стабильнее, функциональнее и безопаснее. В этой связи операционная система должна быть настроена на автоматическую проверку и установку новых обновлений. В настоящее время браузеры обновляются автоматически, однако, если Вы давно его не закрывали, браузер может устареть. Рекомендуется время от времени вручную проверять, установлена ли у Вас актуальная версия браузера.

Работая в сети Интернет всегда стоит помнить, что программное обеспечение может быть вредоносным по своей сути и маскироваться под чем-то совершенно безобидным и порой полезным: играми, приложениями для прослушивания музыки, забавными видеоклипами, чтобы у вас возник стимул их сохранить. Именно поэтому чаще всего нежелательной программное обеспечение устанавливает на устройство сам пользователь.

Вредоносное ПО может начать загружаться на устройство, если пользователь нажал на ссылку, которая активирует загрузку или запуск файла, при этом ссылка может быть прислана даже от имени знакомого в фальшивом письме или рекомендована анонимом как интересная и хорошая.

Чаще всего вредоносное ПО маскируется под бесплатные программы, поэтому проще всего столкнуться с ним там, где никто не контролирует распространяемые материалы. В зоне риска:

- любые сервисы прямого обмена файлами;

- мелкие магазины игр;

- сайты для загрузки музыки;

- порносайты;

- пиратские библиотеки.

Пиратское ПО очень часто содержит встроенные вирусы. Возможно все: злоумышленник может похитить вашу конфиденциальную информацию, включая паспортные данные, реквизиты банковских карт, контакты и переписку.

Покупая или загружая бесплатное ПО в проверенном интернет-магазине, вы не получаете полной гарантии отсутствия вредоносного программного обеспечения, но заметно снижаете вероятность с ним столкнуться.

Не стоит забывать, что в настоящее время вредоносное ПО может быть прикреплено к какому-либо файлу, который не вызывает каких-либо подозрений. Так, имеющиеся уязвимость MS Office приводит к тому, что источником вредоносного программного обеспечения может стать на вид совершенно невинный файл Word или Excel. Механика Office использует внутренние действующие механизмы — макросы. Самый обычный файл документа может нести в себе набор макросов, не регистрируемых защитой как самостоятельные исполняемые файлы — и этой лазейкой пользуются некоторые разработчики вредоносного ПО. Файл с макросом может сам по себе не наносить никакого вреда, но создавать в системе внутреннюю «отмычку», открывая доступ извне для злоумышленника. Опасность использования макросов была выявлена более десяти лет назад, и в большинстве версий Windows их запуск по умолчанию заблокирован. В этом случае задача злоумышленника — уговорить вас разблокировать возможность запуска макросов.

Чем ценнее данные на вашем устройстве, тем внимательнее вы должны относиться к тому, что на него загружаете.

Вишинг (англ. vishing, от voice phishing) — один из методов мошенничества с использованием социальной инженерии, который заключается в том, что злоумышленники, используя телефонную коммуникацию и играя определённую роль (сотрудника банка, покупателя и т. д.), под разными предлогами выманивают у держателя платежной карты конфиденциальную информацию или стимулируют к совершению определённых действий со своим карточным счетом / платежной картой.

Исходя из статистических сведений, с начала 2020 года вишинг набирает все большую популярность и входит в топ самых распространенных способов телефонного мошенничества на территории нашей страны. Результаты многочисленных исследований показывают следующее:

Что делать для защиты от мошенников.

В ситуации, когда самый излюбленный способ работы мошенников — звонок от имени якобы сотрудника банка, лучше вообще не вступать в такие разговоры. К сожалению, злоумышленники сейчас активно пользуются IP-телефонией. Это позволяет использовать номера, которые похожи на официальные номера банков. Иногда эти номера и вовсе могут совпадать.

Следующие советы помогут обезопасить себя при встрече с таким методом мошенничества, как вишинг:

Если кто-то по телефону начинает спрашивать у вас что-то подобное, смело завершайте разговор и сообщайте о подозрительном звонке в банк.

Подобные сведения банк может спросить только в том случае, если клиент позвонил сам и то, это будет только ограниченная информация, а не полные данные, которые у банка и так имеются. Если вам позвонили и просят сказать что-то из вышеперечисленного — перед вами, скорее всего, мошенник.

Если с вашей картой действительно какие-то проблемы, то банк может сам ее заблокировать (такие случаи были, например, когда резко менялась география совершения операций по карте). Но в любом случае все подобные вопросы нужно решать в отделении банка, а не по телефону.

Еще одна уловка мошенников — рассылать СМС или сообщения в соцсетях со ссылками, перейдя по которым, вы сами установите на смартфон или ноутбук вредоносное ПО для воровства персональной информации. Внешне такие лжесообщения очень похожи на реальные сообщения от банков, госорганов, операторов связи или известных магазинов. Сложность еще и в том, что злоумышленники обычно используют сервисы по сокращению интернет-ссылок и выявить подвох гораздо сложнее.

Если вы получили сообщение о выигрыше, прежде чем переходить по ссылке, узнайте, действительно ли был такой розыгрыш и, если ли информация о розыгрыше на официальном сайте. Например, были случаи, когда клиентам обещали подарки к юбилею банка, которое будет только через несколько лет, либо вообще уже давно было.

Подведем итоги и выделим основное.

В любых ситуациях, проводя какие-либо действия с денежными средствами пользователям необходимо соблюдать повышенную осторожность. Банки не запрашивают CVV-коды (с обратной стороны карты) или коды из СМС, а также иную персональную информацию. Кроме того, пользователям нельзя переходить по сомнительным ссылкам из СМС или писем в интернет-ресурсах, социальных сетях и мессенджерах: они могут вести на мошеннические сайты.

По рекомендациям банковских учреждений, клиенты, которым поступает звонок из банка, должны обращать внимание на манеру общения сотрудников. Мошенники постараются всеми способами убедить клиента продолжать разговор. А настоящая служба безопасности банка никогда не будет возражать, если клиент захочет перезвонить позже.

Если мошенники все же украли деньги со счета клиента, нужно в кратчайшие сроки сообщить банку о несанкционированном переводе и заблокировать карту. Если пользователь не нарушил правила безопасности, банки обязаны вернуть клиенту деньги. Однако сложно говорить о возврате, когда клиент нарушает правила пользования интернет-банком: сообщает свои данные для входа в онлайн-банк и коды подтверждения мошенникам. В таких случаях все зависит от типа транзакции и удалось ли ее остановить антифрод-системам, либо она ушла.

Пользователям, столкнувшимся с неудачной попыткой мошенничества, также рекомендуется обращаться в банк. Таким образом, банк узнает о новых способах мошенничества и их предотвращает. Также имеет смысл сообщать о злоумышленниках операторам связи: у них есть возможность отследить и заблокировать звонки с номеров мошенников.

Успех или неудача вишинговых мошенников практически полностью зависит от просвещённости и грамотности в сфере информационной безопасности граждан. Таком образом, если клиент будет бдителен и осторожен, то вероятность хищения с его карты денежных средств стремиться к нулю.

Ю.В.Прохоров